This articles is published 1588 days ago and last updated 1159 days ago, some information may be out of date.

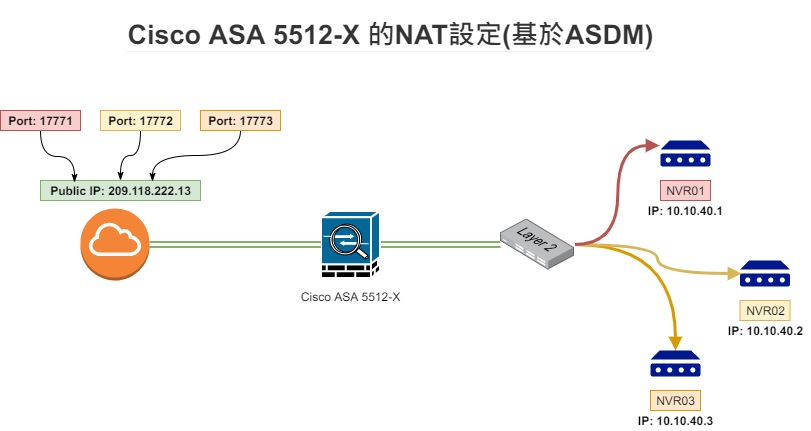

ASA的防火牆感覺不太友善,使用CLI又無能為力,基於ASDM(GUI)還是可以做一些基本的設定,因為沒有較多時間及精力去研究Cisco的ASA防火牆,所以還是記錄一下設定方法以免長時間後又要重新摸索。在這個範例中,在Cisco ASA 5512-X防火牆配置三部NVR(CCTV錄影機)的NAT(Port Forwarding)可以透過外網訪問。詳情如下圖示。

![Cisco_ASA_NAT.png]() Cisco_ASA_NAT.png

Cisco_ASA_NAT.png

全程截圖,配以少量文字。

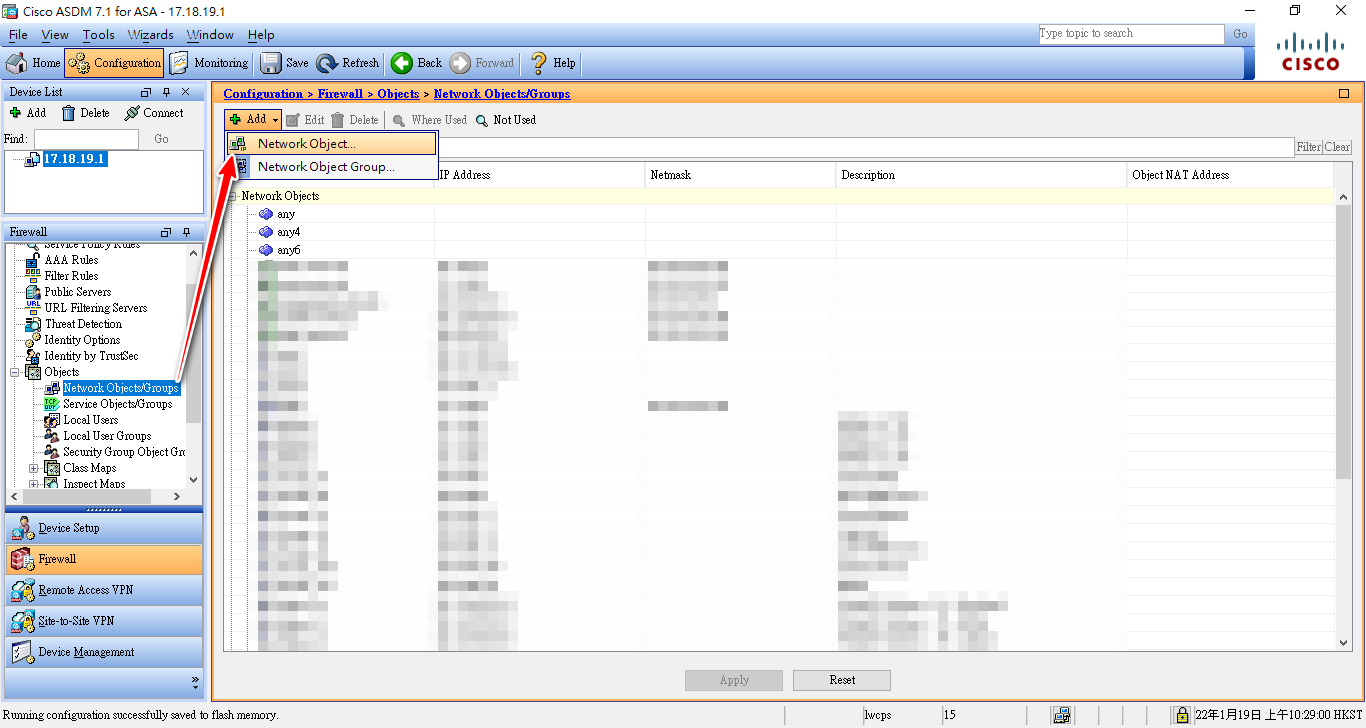

Objects

![ADD_2022-01-19_104308.png]() ADD_2022-01-19_104308.png

ADD_2022-01-19_104308.png

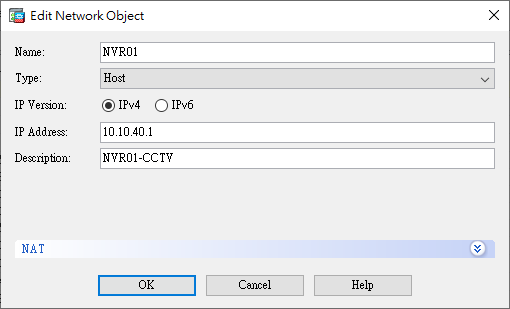

![NR01_2022-01-19_104042.png]() NR01_2022-01-19_104042.png

NR01_2022-01-19_104042.png

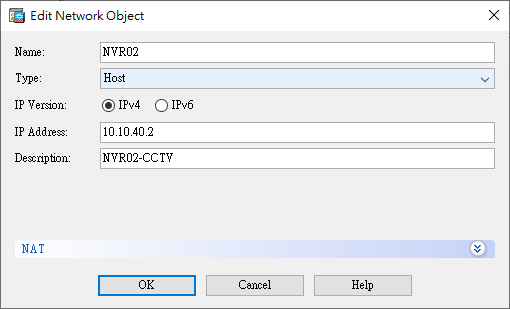

![NR02_2022-01-19_104048.png]() NR02_2022-01-19_104048.png

NR02_2022-01-19_104048.png

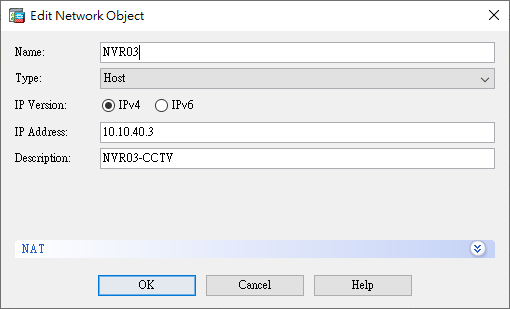

![NR03_2022-01-19_104053.png]() NR03_2022-01-19_104053.png

NR03_2022-01-19_104053.png

![ALL_2022-01-19_104141.png]() ALL_2022-01-19_104141.png

ALL_2022-01-19_104141.png

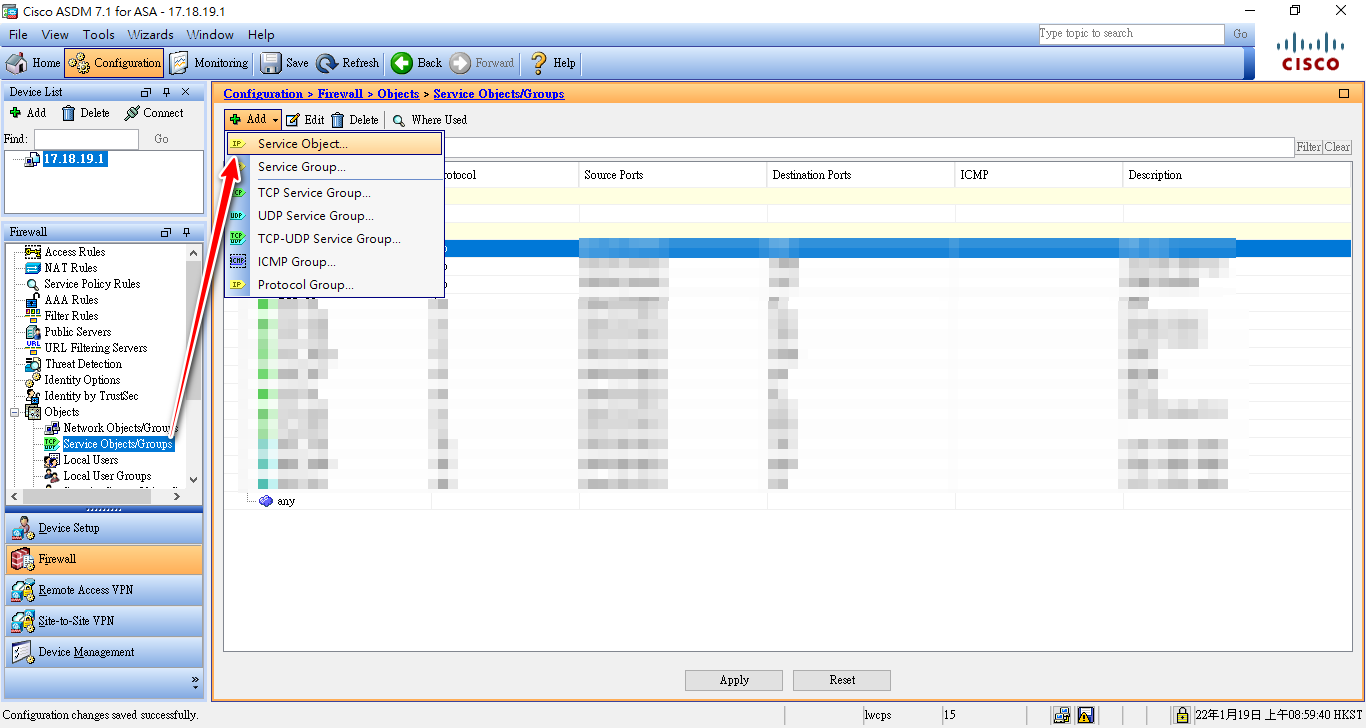

- Services Objects (創建服務物件)

![ADD_Services_2022-01-19_091348.png]() ADD_Services_2022-01-19_091348.png

ADD_Services_2022-01-19_091348.png

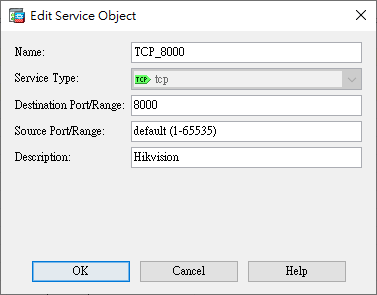

![Port_Internal_2022-01-19_104015.png]() Port_Internal_2022-01-19_104015.png

Port_Internal_2022-01-19_104015.png

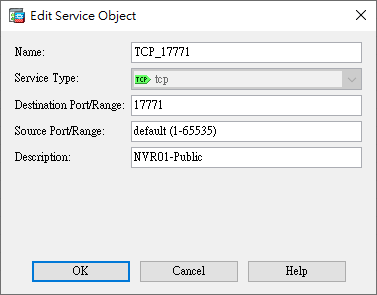

![Port_Public01_2022-01-19_104023.png]() Port_Public01_2022-01-19_104023.png

Port_Public01_2022-01-19_104023.png

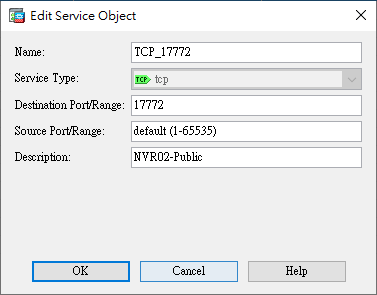

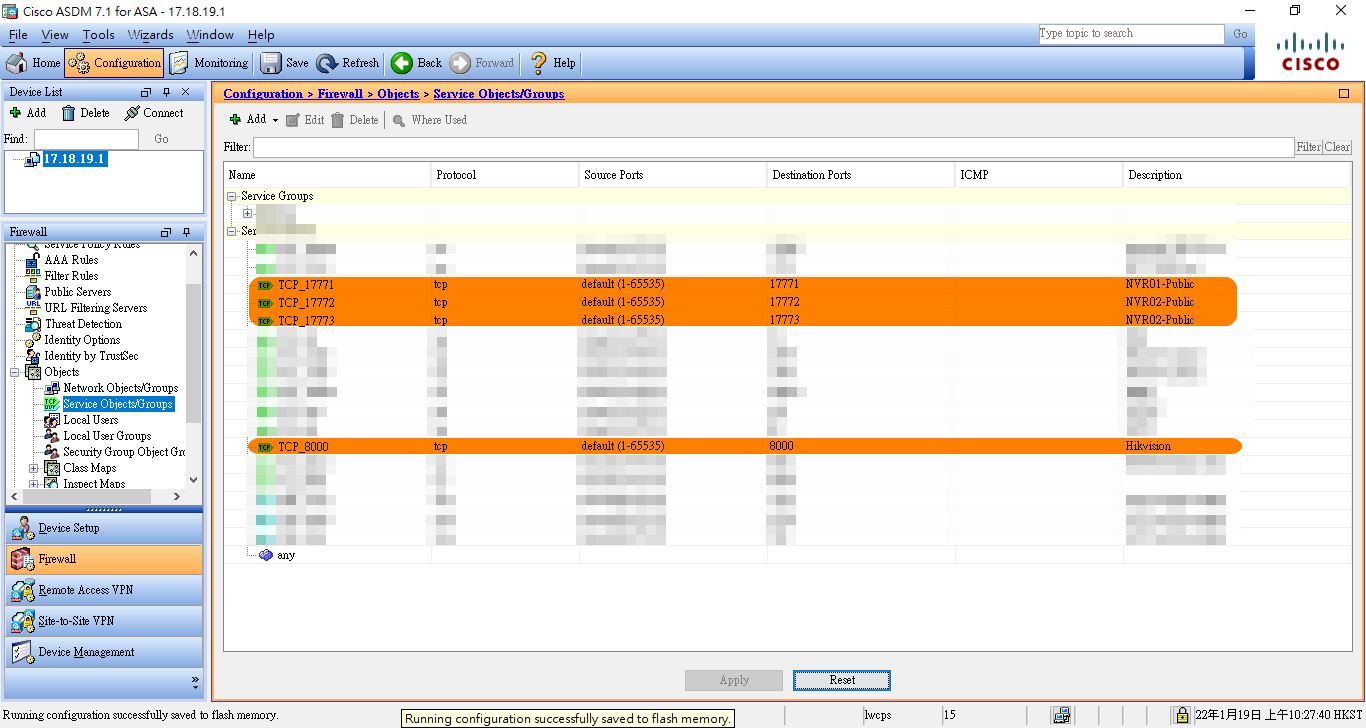

![Port_Public02_2022-01-19_104028.png]() Port_Public02_2022-01-19_104028.png

Port_Public02_2022-01-19_104028.png

![Port_Public03_2022-01-19_104034.png]() Port_Public03_2022-01-19_104034.png

Port_Public03_2022-01-19_104034.png

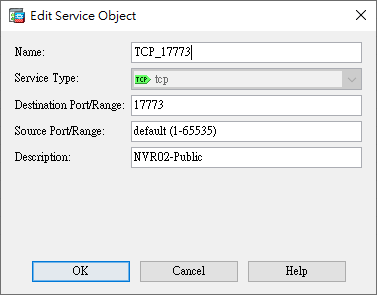

![ALL_Services_2022-01-19_104143.png]() ALL_Services_2022-01-19_104143.png

ALL_Services_2022-01-19_104143.png

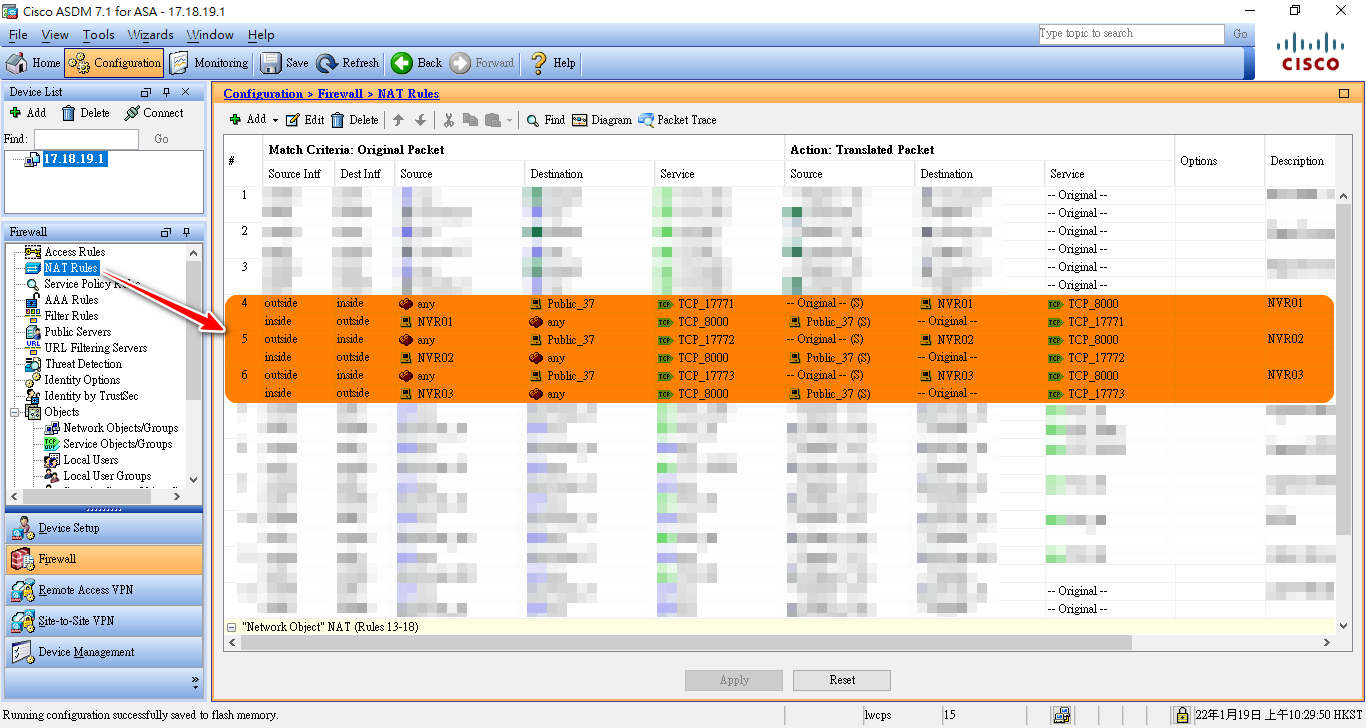

NAT Rules

使用Objects建立NAT規則

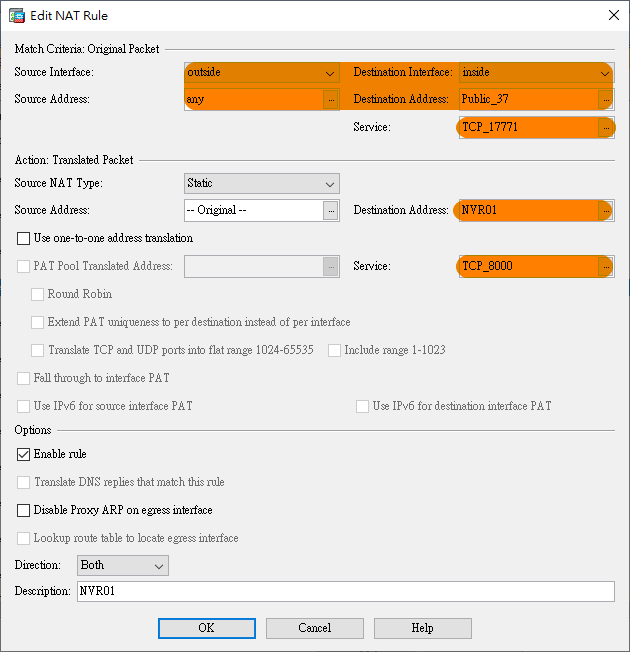

![NAT01_2022-01-19_104406.png]() NAT01_2022-01-19_104406.png

NAT01_2022-01-19_104406.png

Public_37(Network Object)是之前已經建立好的Public IP地址 209.118.222.13

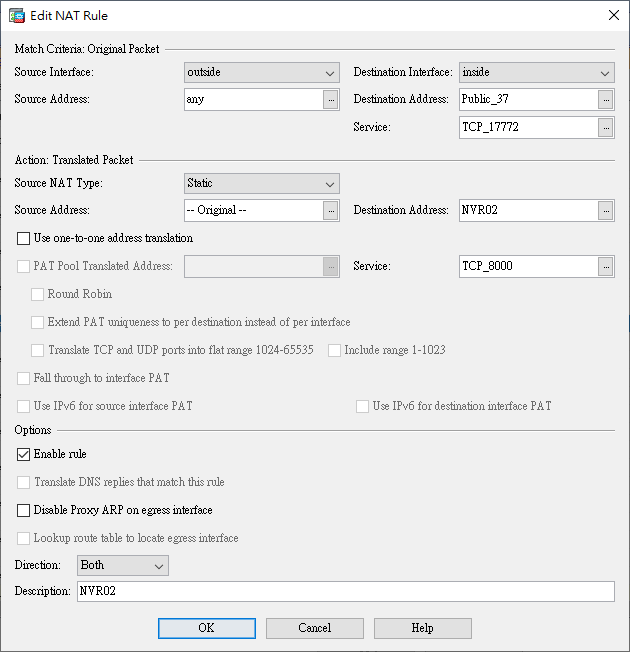

![NAT02_2022-01-19_104412.png]() NAT02_2022-01-19_104412.png

NAT02_2022-01-19_104412.png

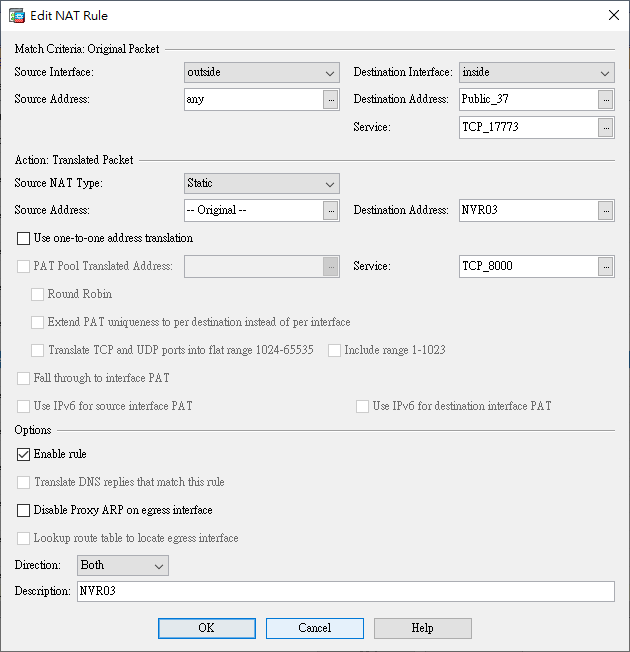

![NAT03_2022-01-19_104417.png]() NAT03_2022-01-19_104417.png

NAT03_2022-01-19_104417.png

![NAT_ALL_2022-01-19_104358.png]() NAT_ALL_2022-01-19_104358.png

NAT_ALL_2022-01-19_104358.png

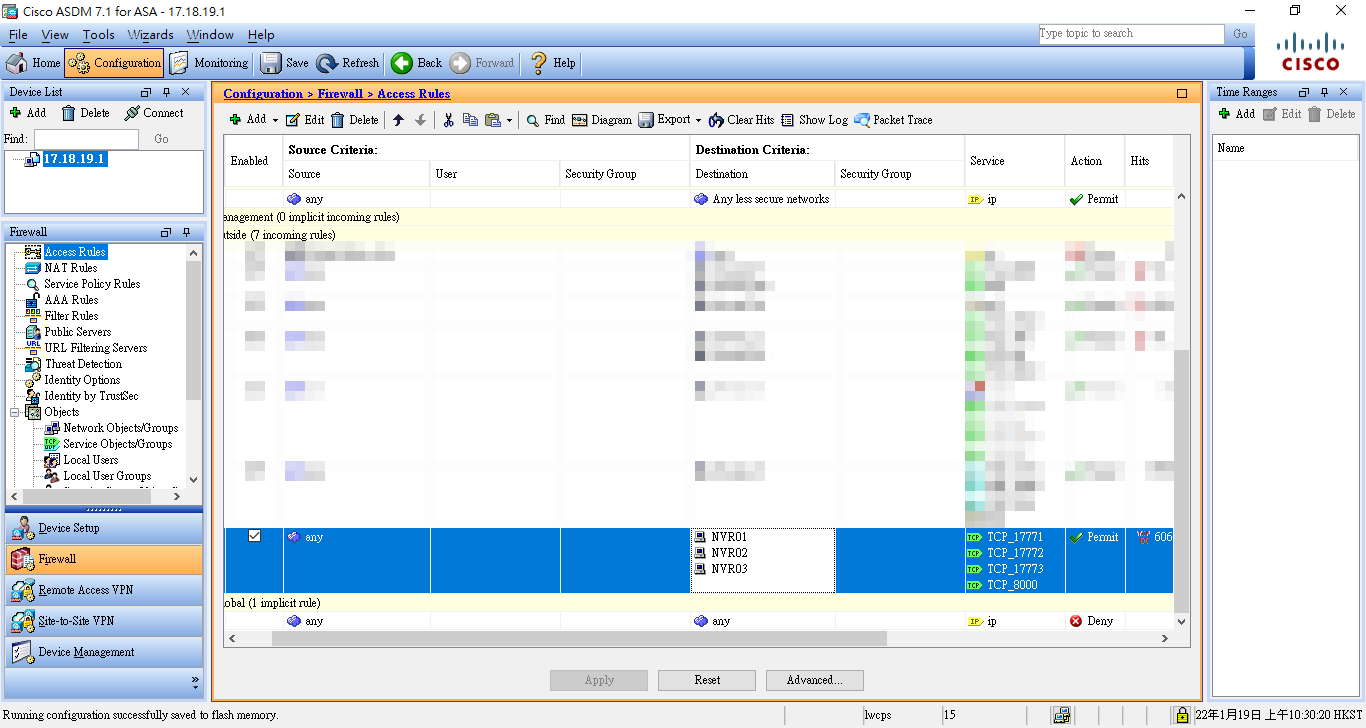

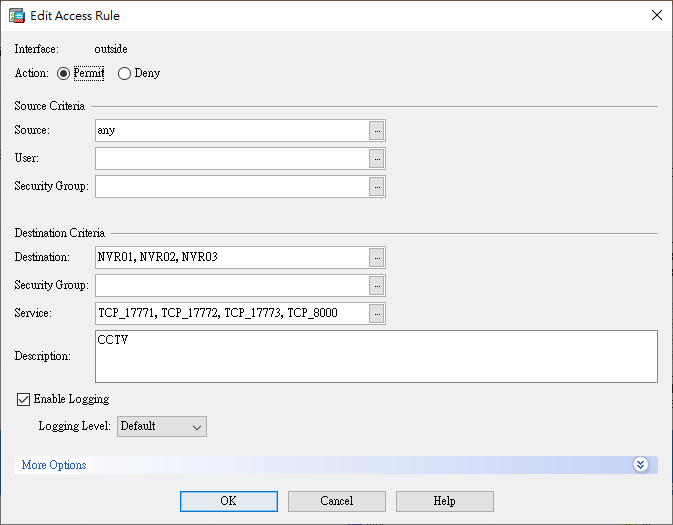

Access Rules

要外網可以訪問內網裝置,Access Rules還是必須的,有如通行證一樣。

![Access_Rule01_2022-01-19_104428.png]() Access_Rule01_2022-01-19_104428.png

Access_Rule01_2022-01-19_104428.png

![Access_Rule02_2022-01-19_104433.png]() Access_Rule02_2022-01-19_104433.png

Access_Rule02_2022-01-19_104433.png

範例中也是ASA防火牆的基本設定,重點是釐清防火牆的設定中Object、NAT、Access Rules的基本關係,往後在不同厰商的防火牆設置中也可以更容易摸索及配置。